mc Trust

mc Trust bietet Ihnen einen transparenten Überblick über unsere Sicherheits- und Compliance-Maßnahmen. Erfahren Sie, wie wir gesetzliche Anforderungen erfüllen, Kundendaten sichern und den zuverlässigen Betrieb unserer Services gewährleisten. Dabei wird deutlich, wie wir moderne Sicherheitsstandards umsetzen und den Schutz unserer Produkte und Services gewährleisten.

Sie möchten einen potenziellen Sicherheitsvorfall, eine Sicherheitslücke melden oder haben einfach nur eine Frage zu unserer Sicherheit? Hier finden Sie die richtigen Kontaktdaten für unsere Cybersecurity-Teams.

Compliance

meteocontrol erfüllt regulatorische Anforderungen und verbessert die eigenen Prozesse kontinuierlich, um den Kunden ein Höchstmaß an Sicherheit in Bezug auf Datenintegrität, Datenschutz und Governance zu bieten. Dabei orientieren wir uns an etablierten Standards sowie bewährten Best Practices, um ein konsistentes und verlässliches Compliance-Framework sicherzustellen. Dies unterstützen wir durch wirksame Kontrollmechanismen, einschließlich regelmäßiger Audits sowie strukturierter interner Prüfprozesse, welche die fortlaufende Einhaltung aller geltenden Anforderungen sicherstellen. Darüber hinaus leben wir eine unternehmensweite Kultur der Verantwortung, Transparenz und des sorgfältigen Umgangs mit sensiblen Daten. Auf dieser Grundlage stellen wir sicher, dass sowohl gesetzliche Vorgaben als auch kundenspezifische Anforderungen zuverlässig erfüllt werden.

ISO 9001

ISO 9001 bildet einen zentralen Rahmen für meteocontrol und unterstützt dabei, Prozesse konsequent an Qualität und Kundenzufriedenheit auszurichten. Der Standard ermöglicht es uns, stets hochwertige Produkte und Services zu liefern, unsere Leistungsfähigkeit durch die kontinuierliche Optimierung interner Abläufe zu steigern und sicherzustellen, dass wir die Erwartungen unserer Kunden zuverlässig erfüllen.

ISO/IEC 62443-4-1

Cybersicherheit ist ein zentraler Bestandteil unserer Produktentwicklung sowie unserer operativen Prozesse. Durch die Einhaltung des Standards ISO/IEC 62443-4-1 stellen wir sicher, dass unsere industriellen Produkte in jeder Phase konsequent unter Sicherheitsaspekten gestaltet werden – von der Konzeption über die Entwicklung bis hin zu Tests.

ISO 27001

Die Norm ISO 27001 legt Anforderungen für die Einrichtung, Umsetzung, Aufrechterhaltung und kontinuierliche Verbesserung eines Managementsystems für Informationssicherheit fest. Durch einen risikobasierten Ansatz unterstützt sie uns dabei, unsere Cybersicherheit sowie die Geschäftskontinuität innerhalb unseres Unternehmens fortlaufend zu stärken und weiterzuentwickeln.

KRITIS (Prüfung gemäß §8a Absatz 3 BSIG)

Durch die Einhaltung der Anforderungen gemäß § 8a des Gesetzes über das Bundesamt für Sicherheit in der Informationstechnik (BSIG) stellen wir sicher, dass unsere IT-Systeme den höchsten Standards hinsichtlich Sicherheit und Zuverlässigkeit entsprechen und alle Anforderungen an kritische Infrastrukturen erfüllen.

Rechenzentrum

Physische Zutrittskontrolle

Der physische Zugang zu unseren Rechenzentren ist ausschließlich autorisiertem Personal vorbehalten und durch mehrstufige Sicherheitsmaßnahmen, einschließlich einer Multi-Faktor-Authentifizierung, abgesichert.

Datenstandort

Alle Daten werden ausschließlich innerhalb der Europäischen Union gehostet und verarbeitet, wobei sich unsere Infrastruktur in Deutschland befindet. Dadurch wird sichergestellt, dass Ihre Daten unter den strengen EU- und deutschen Datenschutzbestimmungen, einschließlich der Datenschutz-Grundverordnung (DSGVO), geschützt bleiben.

Unsere Rechenzentren wurden strategisch ausgewählt, um sowohl hohe Verfügbarkeit als auch starke rechtliche Schutzvorkehrungen zu gewährleisten. Durch den ausschließlichen Betrieb in Deutschland profitieren wir von einem der weltweit robustesten Datenschutzrahmenwerke. Dies gibt unseren Kunden die Gewissheit, dass ihre Daten gemäß der strengen gesetzlichen und behördlichen Anforderungen behandelt werden.

Darüber hinaus befindet sich die gesamte in unserer Infrastruktur verwendete Hardware vollständig im Besitz unseres Unternehmens und wird von uns betrieben. Wir sind für die Speicherung oder Verarbeitung von Kerndaten nicht auf Cloud-Anbieter von Drittanbietern angewiesen. Dieses Eigentumskonzept ermöglicht es uns, die vollständige Kontrolle über die physische Infrastruktur zu behalten, einheitliche Sicherheitsstandards durchzusetzen und das Risiko durch externe Einflüsse zu minimieren.

Backups und Notfallwiederherstellung (DR)

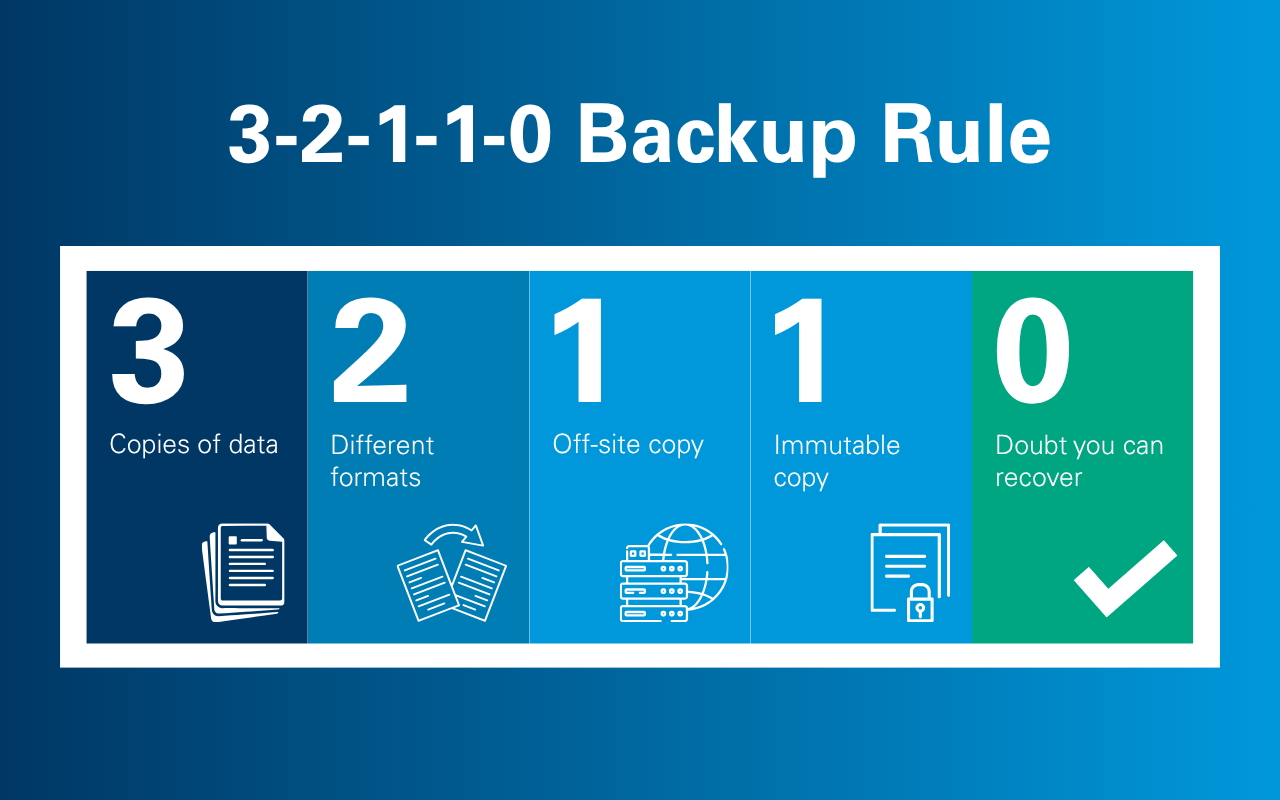

Wir schützen Ihre Daten mithilfe der bewährten 3-2-1-1-0-Backup-Strategie und gewährleisten damit mehrere sichere Kopien, darunter unveränderliche Backups, deren Zuverlässigkeit und Integrität kontinuierlich überprüft werden.

Im Falle einer Störung ist unser Wiederherstellungsprozess so ausgelegt, dass Ausfallzeiten minimiert und der Betrieb schnell wiederhergestellt wird:

- Wiederherstellung der Infrastruktur – Wir bauen die erforderlichen Systeme und Umgebungen zügig wieder auf.

- Sicherer Backup-Import – Ihre Daten werden aus einem eigens dafür vorgesehenen Rechenzentrum wiederhergestellt.

Unser Ansatz gewährleistet eine schnelle und zuverlässige Wiederherstellung, damit Ihr Unternehmen auch bei kritischen Ereignissen und komplexen Cyberbedrohungen wie Ransomware und Insider-Angriffen weiterarbeiten kann.

Zuverlässigkeit und Sicherheit von Rechenzentren

Unser Rechenzentrum ist auf hohe Verfügbarkeit, umfassende physische Sicherheit und einen zuverlässigen Betrieb ausgelegt:

- Zertifizierte Standards – Konform mit ISO 27001 und DIN EN 50600

- Hohe Verfügbarkeit – Verfügbarkeitsklasse 3 für einen ausfallsicheren, unterbrechungsfreien Betrieb

- Physische Sicherheit – Schutzklasse 3 zum Schutz vor unbefugtem Zugriff

- Energieüberwachung – Granularitätsstufe 2 für detaillierte Energieerfassung und Effizienz

- Brandschutz – Gasbasiertes Feuerlöschsystem für eine schnelle, schadensfreie Reaktion

- Stromversorgungssicherheit – Unterbrechungsfreie Stromversorgung (USV) und Notstromaggregate gewährleisten eine kontinuierliche Stromversorgung

- 24/7-Überwachung – Videoüberwachung für eine kontinuierliche Sicherheitskontrolle

Verfügbarkeit

Unsere Services basieren auf einer redundanten und skalierbaren Architektur, um eine hohe Zuverlässigkeit zu gewährleisten. In den letzten fünf Jahren haben wir eine Verfügbarkeit von über 99,9 % aufrechterhalten, wobei unsere Systeme rund um die Uhr überwacht werden, um Störungen schnell zu erkennen und zu beheben.

Sicherheit der Infrastruktur

Unsere Infrastruktur ist durch mehrere Schutzebenen gesichert, wobei Maßnahmen wie Netzwerksegmentierung, Intrusion Detection (NIDS) und Schutz vor Distributed-Denial-of-Service-Angriffen (DDoS) zum Einsatz kommen, um die Systeme und die Verfügbarkeit zu gewährleisten.

Sicherheit bei meteocontrol

Security Operation Center (SOC)

Wir nutzen ein externes Security Operations Center (SOC) für die 24/7-Überwachung, Erkennung und Reaktion auf Sicherheitsvorfälle. Dadurch werden potenzielle Vorfälle frühzeitig identifiziert und adressiert. Das SOC arbeitet konform zu den BSI-OH-SzA-Anforderungen auf ML3-Niveau und stellt eine kontinuierliche Log-Analyse sowie eine strukturierte Incident Response sicher.

Schwachstellenmanagement

Unsere Systeme werden durch interne und externe Schwachstellenscans geschützt. So können wir potenzielle Risiken frühzeitig identifizieren, nach ihrem Risikolevel klassifizieren und sie im Rahmen eines definierten Prozesses beheben.

Protokollierung und Überwachung

Wir setzen ein umfassendes Logging-System in all unseren Systemen ein, um relevante Sicherheits- und Betriebsereignisse zu erfassen und zu dokumentieren. Unsere Umgebung wird rund um die Uhr überwacht, um potenzielle Bedrohungen und verdächtige Aktivitäten frühzeitig zu erkennen. Ausgelöste Alerts werden umgehend geprüft und untersucht, um eine schnelle und wirksame Reaktion sicherzustellen.

Web Application Firewall (WAF)

Unsere Web Application Firewall (WAF) schützt die öffentlich zugänglichen Webanwendungen von meteocontrol vor gängigen Angriffen. Die WAF-Regeln werden kontinuierlich überwacht und entsprechend operativer sowie sicherheitsrelevanter Anforderungen angepasst..

Sicherheitsaudits

Wir führen regelmäßige interne Audits durch, um unsere Sicherheitskontrollen, Prozesse und die Einhaltung etablierter Standards zu überprüfen und zu stärken. Ergänzend werden unabhängige externe Audits durchgeführt, um eine objektive Bewertung unseres Sicherheits- und Compliance-Niveaus zu erhalten.

Sichere Übertragung

Die gesamte Kommunikation mit meteocontrols Services wird über öffentliche Netzwerke mittels HTTPS/TLS (TLS 1.2 oder höher) nach aktuellen Industriestandards verschlüsselt. Dadurch stellen wir sicher, dass sämtlicher Datenverkehr mit uns geschützt ist.

Penetrationstests

Wir lassen unsere Produkte regelmäßig durch unabhängige Dritte auf Sicherheitslücken prüfen und Penetrationstests durchführen. Identifizierte Schwachstellen werden systematisch bewertet und im Rahmen eines strukturierten Behebungsprozesses adressiert, um unsere Sicherheitsmaßnahmen kontinuierlich zu stärken.

Trennung der Systemumgebungen

Um eine sichere Entwicklung und einen stabilen Betrieb unserer Services zu gewährleisten, trennen wir Produktions-, Entwicklungs- und Testumgebungen strikt voneinander. Diese Struktur reduziert Risiken und schützt produktive Systeme vor experimentellen Änderungen.

Produktsicherheit

Entdecken Sie die Sicherheitsfunktionen unserer Produkte, die in einer sicheren Entwicklungsumgebung entwickelt werden. Dabei folgen wir etablierten Secure-Coding-Standards sowie strukturierten Prozessen zur Behandlung von Schwachstellen, die in unser Cyber Security Management System (CSMS) eingebettet sind.

Kontakt

Security Incident Response

| Product Security Incident Response Team (PSIRT) | Incident-Response-Team, das Sicherheitslücken in unseren Produkten identifiziert, bearbeitet und behebt. Dabei stellen wir schnelle Maßnahmen sowie eine transparente Kommunikation sicher, um unsere Kunden bestmöglich zu schützen. | psirt@meteocontrol.com |

| Cybersecurity Incident Response Team (CSIRT) | Incident-Response-Team, das Sicherheitsvorfälle in unseren Systemen und Services (einschließlich SaaS) überwacht, untersucht und darauf reagiert, um Daten zu schützen und die Verfügbarkeit unserer Services sicherzustellen. | csirt@meteocontrol.com |

Kontakt

| Allgemeiner Kontakt für Themen der Cyber- und Informationssicherheit | security@meteocontrol.com |